Cyberattaques contre les établissements de santé; vol de données; rançongiciels; protection des données; recommandations des autorités (France)

La CNIL rappelle les obligations des organismes à la suite d’une fuite de données massive annoncée dans les médias

Extrait: Commission Nationale de l’Informatique et des Libertés (CNIL), 24 février 2021

À la suite de la publication dans la presse de plusieurs articles concernant une fuite de données de santé massive la CNIL rappelle aux responsables de traitement leurs obligations en cas de violation.

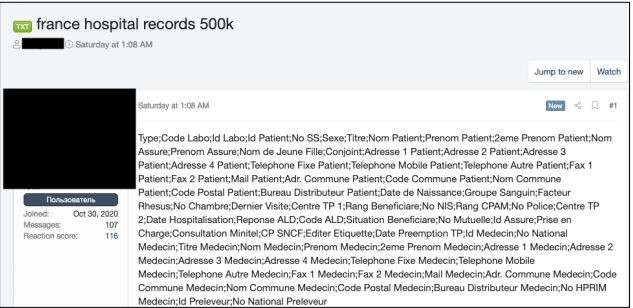

La CNIL a été informée par les médias de la publication d’un fichier contenant des données médicales de près de 500 000 personnes. Elle procède actuellement à des contrôles pour constater officiellement la mise à disposition du fichier.

Les constatations préliminaires semblent indiquer qu’il s’agit effectivement d’une violation de données d’une ampleur et d’une gravité particulièrement importante, et laissent à penser que les données proviendraient de laboratoires d’analyse médicale. Si ces éléments devaient être confirmés, il incombe aux organismes concernés qui ne l’auraient pas déjà fait, de procéder à une notification auprès de la CNIL, dans les 72 heures suivant le moment où ils en ont pris connaissance. En outre, lorsque la fuite de données est susceptible d’engendrer un risque élevé pour les droits et les libertés, les organismes responsables ont l’obligation d’informer individuellement les personnes concernées du fait que leurs données ont été compromises et publiées en ligne. Cela peut être le cas si, comme la presse s’en est fait l’écho, des données de santé particulièrement sensibles ont été divulguées et en nombre important.

Par ailleurs la CNIL rappelle que les responsables de traitement ont l’obligation d’assurer la sécurité des données qu’ils traitent par des moyens proportionnés aux risques, et tout particulièrement pour des données sensibles telles que les données de santé. (…)

Cybersécurité, données de santé, cookies : les thématiques prioritaires de contrôle en 2021

Extraits: Commission Nationale de l’Informatique et des Libertés (CNIL), 02 mars 21,

En complément des contrôles faisant suite à des plaintes ou en lien avec l’actualité dans le contexte de la crise sanitaire, la CNIL orientera ses actions de contrôles autour de trois thématiques prioritaires en 2021 : la cybersécurité des sites web, la sécurité des données de santé et l’utilisation des cookies. (…)

Parmi ces procédures formelles, plus d’une cinquantaine sera consacrée à trois thématiques retenues comme prioritaires en 2021. Deux d’entre elles, la sécurité des données de santé et l’utilisation des cookies, s’inscrivent dans la continuité de la stratégie de contrôle retenue en 2020 (…)

La sécurité des données de santé

Dans le contexte sanitaire actuel et compte tenu des enjeux toujours croissants liés à la numérisation du secteur de la santé (gestion des accès au dossier patient informatisé au sein des établissements de santé, plateformes de prise de rendez-vous médicaux en ligne, gestion des violations de données personnelles dans les établissements de soins, etc.), la CNIL souhaite poursuivre ses contrôles amorcés en 2020.

Au-delà de la vérification de la conformité, les contrôles menés doivent permettre de continuer à élever le niveau de sécurité des données de santé des personnes. (…) (Texte complet)

Projet de référentiel pour entrepôts de données de santé (CNIL)

Extrait du Communiqué de la CNIL, 08 mars 2021

La création d’un entrepôt de données de santé nécessite le respect de certaines formalités. Afin de simplifier ces procédures en proposant un cadre adapté aux pratiques, la CNIL organise une consultation sur un projet de référentiel jusqu’au 02 avril 2021. (Référentiel)

Le vol de données médicales, un business fructueux pour les cyber-pirates

(Extraits) 05 mars 2021, L’Usine Nouvelle

(…) Les données médicales de près de 500 000 patients ont été dérobées auprès de laboratoires médicaux situés en France et seraient en circulation chez les pirates informatiques. Le fichier contiendrait des informations sensibles comme le nom des patients, le numéro de sécurité sociale, le nom de leur médecin, le groupe sanguin ainsi que des détails concernant leurs pathologies. (…)

Un établissement de santé attaqué chaque semaine

Cette cyberattaque confirme que le secteur de la santé est plus que jamais au cœur des cyberattaques. Il y a à peine plus d’une semaine, les hôpitaux de Dax (Landes) et de Villefranche-sur-Saône (Rhône) étaient victimes d’attaques par rançongiciels les obligeant à déprogrammer des opérations et à renvoyer des patients vers d’autres établissements. Chaque semaine, depuis le début de l’année, un établissement de santé en France est touché par une cyberattaque. En décembre, l’Agence européenne du médicament (EMA), alors en plein travaux d’homologation des vaccins contre le Covid-19, avait été la cible d’une cyberattaque.

« Les données médicales sont hyper sensibles, observait auprès de L’Usine Nouvelle en décembre dernier Loïc Guézo, directeur de la stratégie de cybersécurité pour ProofPoint en France. Qu’elles soient à caractère personnel liées à la santé de l’individu ou à caractère scientifique comme celles sur les vaccins dans un contexte ultraconcurrentiel exacerbé par la crise sanitaire mondiale. Cela suscite l’intérêt de nombreux acteurs, des groupes criminels mais aussi des agences de renseignement, avec évidemment des motivations différentes. Or dans ce domaine, la vie humaine est en jeu. Le secteur de la santé réunit tous les ingrédients pour avoir un cocktail explosif en matière de cybersécurité ».

50 à 100 dollars par dossier médical

Comme l’a récemment souligné l’agence de cybersécurité, la plupart des attaques ciblant le secteur de la santé sont réalisées à des fins lucratives. « Toutes les données à caractère personnel valent cher. Les données médicales en particulier. On a vu des reventes sur des plates-formes de marché noir entre 50 et 100 dollars par dossier médical », précisait récemment Gérôme Billois, expert en cybersécurité pour le cabinet Wavestone (…)

350 millions d’euros pour sécuriser les établissements de santé

Cette cyberattaque d’ampleur intervient alors que l’État français a annoncé le 18 février dernier un plan d’accélération de sa stratégie en cybersécurité. Ce plan va mobiliser 1 milliard d’euros dont 720 millions d’argent public. Une enveloppe spécifique de 25 millions d’euros sera dédiée à la réalisation d’audit des établissements de santé. Cela s’ajoutera aux 350 millions d’euros dédiés à leur sécurité informatique dans le cadre du Ségur de la Santé qui consacre 2 milliards d’euros à la numérisation des établissements de santés et médico-sociaux. (Texte complet)

Le centre hospitalier d’Oloron-Sainte-Marie victime d’un rançongiciel

Après les hôpitaux de Dax (Landes) et de Villefranche-sur-Saône (Rhône), le centre hospitalier (CH) d’Oloron-Sainte-Marie (Pyrénées-Atlantiques) a été victime d’une cyberattaque par rançongiciel depuis le 8 mars, selon des informations rapportées par différents journaux.

« Tous les postes de travail » de l’établissement ont été « déconnectés pour limiter les pertes », a déclaré le directeur de l’hôpital, Frédéric Lecenne, à La République des Pyrénées le 9 mars.

« Les services de l’hôpital vont devoir recommencer à travailler avec des papiers et du stylo pendant une durée indéterminée », ajoute l’article. L’établissement est privé « d’une partie de ses données informatiques ».

Une rançon de 50.000 dollars a été demandée

« On peut récupérer nos réseaux dans 48 heures, comme dans trois mois », a déploré le directeur du CH cité par le journal. (…)

L’attaque dure depuis le 8 mars et « paralyse l’ensemble du service informatique du site », selon Sud-Ouest. (…)

Des équipes techniques de l’Agence nationale de la sécurité des systèmes d’information (Anssi) « sont mobilisées pour stopper l’attaque et évaluer les dégâts », a déclaré dans la soirée du 9 mars sur Twitter le secrétaire d’état chargé du numérique, Cédric O.

Les rançongiciels sont la « menace la plus immédiate à l’encontre des établissements de santé » à la fois « en termes de volume, de fréquence des attaques et de conséquences », a averti l’Anssi dans un rapport [non disponible publiquement] fin février.

Le CH de Briançon (Hautes-Alpes) aurait lui aussi victime d’une cyberattaque « en fin de semaine dernière », selon une information publiée le 8 mars par Le Dauphiné Libéré.

Neuf fuites de données liées à des acteurs de la santé répartis dans le monde

Extraits: Accompagnement Cybersécurité des Structures de Santé [Mise à jour 22 février 21]

Plusieurs établissements de santé ont récemment été victimes d’actes de cybermalveillance impliquant les maliciels Emotet, TrickBot et Ryuk. Il convient d’y apporter une attention particulière car ces trois maliciels sont utilisés dans des chaînes d’attaques complexes impactant fortement l’activité des victimes. (…)

Des chercheurs travaillant pour WizCase, une organisation proposant des comparatifs de services VPN, ont récemment découvert neuf bases de données non sécurisées relatives à des services de la santé. Ces dernières étaient indépendantes les unes des autres. Ces bases de données publiquement accessibles comportaient les données de millions de patients et employés du secteur médical à travers le monde. Parmi les données accessibles sur Internet sans authentification, les chercheurs ont observé des données personnelles sensibles telles que des prescriptions médicales, des observations médicales, des visites de laboratoires, des numéros de sécurité sociale, des noms complets, des adresses et numéros de téléphone de patients, des informations sur les employés ou encore des informations sur des recherches médicales.

Dans chacun des cas, les bases de données n’étaient pas sécurisées et ne nécessitaient aucun mot de passe pour accéder à l’ensemble des données qu’elles hébergeaient. Des données de millions de patients étaient ainsi exposées publiquement.

Il est également important de noter que plusieurs bases de données étaient gérées par des entreprises tierces qui fournissent des services de gestion de données aux organisations médicales.

Liste des pays concernés :

· Canada (8 Mo, ~60 000 documents)

· États-Unis (2.8 Go, ~700 800 documents + 1000 images de prescriptions / bouteilles médicales)

· Brésil (3 Go, ~1 185 000 documents)

· France (5,7 Go, ~1 500 documents)

· Nigeria (1 Go, ~80 000 documents)

· Arabie Saoudite (4 Go, ~300 000 documents)

· Chine (43 Go, ~24 060 000 documents)

Au total, ce sont près de 60 Go de données, soit environ 26 400 000 documents, qui étaient disponibles sur Internet. Les chercheurs de WizCase n’étaient pas les premiers à découvrir ces bases de données. Certains messages de demandes de rançon suggèrent qu’une partie des données a déjà été volée par des attaquants et prise en otage dans l’attente du paiement d’une rançon.

Le vol de telles données n’est pas anodin et expose les victimes à de réels risques (…)

Une étude récente du journal HIPAA (Health Insurance Portability and Accountability Act) fait état d’une nette progression de la compromission de documents de santé divulgués année par année :

· En 2017, 5 millions de documents avaient été divulgués sur Internet ;

· En 2018, 12 millions de documents ;

· En 2019, 37 millions de documents pour le moment sans compter la découverte de WizCase.

Le secteur de la santé est en effet devenu une cible de choix pour les attaquants. La sécurité des infrastructures informatiques des instituts médicaux est souvent insuffisante par rapport à la criticité des informations stockées. Tous les instituts ne possèdent pas une équipe dédiée à la sécurité, et lorsqu’une nouvelle vulnérabilité est découverte il est souvent déjà trop tard. Un paquet contenant les informations personnelles d’une personne (adresse, numéro de sécurité sociale, numéro de téléphone, etc.) peut être revendu jusqu’à 300 € sur des marchés parallèles. Le secteur de la santé est ainsi devenu une mine d’or pour les pirates informatiques. D’après un rapport Proofpoint, il y a eu au premier semestre 2019 un sursaut de 300% dans le nombre de mails frauduleux envoyés aux organisations par rapport au premier semestre de 2018.

Ces chiffres rappellent aux acteurs du secteur de la santé l’importance croissante de prendre en compte la cybersécurité dans l’ensemble de ses activités des structures de santé ou pour les fournisseurs de services de santé. (Article entier)