Les rançongiciels, des outils de plus en plus perfectionnés : évolutions, chaîne d’attaque, protection

L’année 2022 est déjà une année record en termes d’attaques par rançongiciels. Pourquoi cette menace continue-t-elle de grandir ? Quelle sont les étapes clefs et comment s’en protéger ?

Les attaques par rançongiciel continuent de se multiplier en 2022. Ce type d’attaque qui consiste à s’introduire dans un système d’information pour ensuite chiffrer l’ensemble des données, avec parfois fuite de données ou interruption des activités, représente la menace ayant le plus d’impact sur un système d’information. Selon le CESIN, en 2021, une entreprise sur cinq a subi une attaque de type rançongiciel.

Toutes les entités peuvent être touchées par une attaque par rançongiciel, que ce soient les organismes publics ou les organismes privés. Les domaines touchés sont aussi variés : Santé, Éducation, Administration, Énergie, Gouvernement, Collectivité territoriale, etc. Selon l’ANSSI, il ressort qu’en 2021, 52% des victimes des attaques par rançongiciel sont des PME/TPE/ETI, ces entreprises ne sont pas spécifiquement ciblées par les rançongiciels, mais le niveau de maturité de sécurité de leur système d’information les rend plus vulnérables.

Le rançongiciel a beaucoup évolué depuis sa création en raison de la professionnalisation des acteurs malveillants. Initialement, les attaques par rançongiciel étaient totalement automatisées, le logiciel réalisait l’intégralité de la chaine d’attaque sans intervention extérieur. Aujourd’hui, les nouvelles attaques sont gérées par des groupes de pirates qui sont beaucoup plus organisés. Ces groupes réalisent des attaques plus minutieuses composées de nombreuses étapes manuelles permettant de s’adapter au système d’information ciblé. Pour garantir la meilleure efficacité, il peut s’écouler plusieurs semaines entre l’intrusion et l’activation du rançongiciel. Ces attaques sont aussi vendues comme un service : RaaS (Ransomware as a Service) auprès d’autres acteurs malveillants. Certains groupes se sont mêmes spécialisés dans des étapes clefs de la chaine d’attaque, par exemple les « access broker » qui vendent des accès à des systèmes d’information.

Le modèle économique du rançongiciel a lui aussi évolué, l’extorsion peut se faire sur plusieurs niveaux :

- Rendre indisponible la donnée : le chiffrement des données est la méthode d’extorsion initiale des rançongiciels.

- Divulguer les données sensibles : avec la normalisation de la protection des sauvegardes, le chiffrement des données n’était plus une menace suffisante pour forcer la cible à payer la rançon. Les rançongiciels ont donc évolués pour inclure une menace de divulgation des données sensibles. Selon le CESIN & ENISA, trois quarts des attaques par rançongiciels combinent maintenant blocage du système d’information et vol de données.

- Bloquer le système d’information : le déni de service consiste à paralyser l’ensemble du système d’information et à le rendre inutilisable. Cela se fait principalement en surchargeant le réseau ou par des destructions d’actifs techniques indispensables au bon fonctionnement d’un système d’information. Cette extorsion ne touche pas aux données de l’entreprise mais les rend inutilisables depuis le système d’information. Dans chaque cas, le pirate demande à la victime de payer une rançon en échange de la restauration de son système d’information.

La professionnalisation des acteurs malveillants a permis de perfectionner la réalisation des attaques ce qui augmente fortement l’impact et la vraisemblance que peut avoir une attaque par rançongiciel sur un système d’information. Cela rend la menace de plus en plus importante.

C’est le manque de maturité d’entreprises (notamment celles de type PME/TPE/ETI), et donc de mesures de protection adéquates, ainsi que le professionnalisme grandissant des attaquants et de leurs méthodes qui permettent aux attaques de type ransomware de progresser.

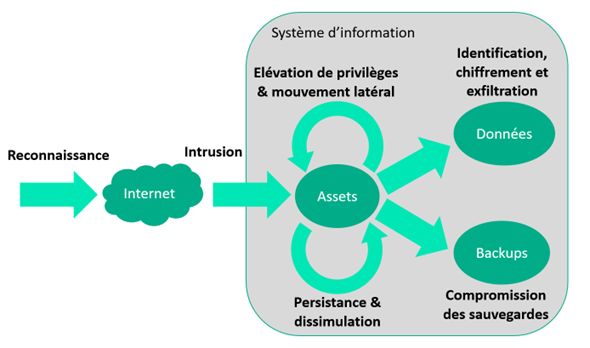

Étapes clés d’une attaque de type rançongiciel

La chaine d’attaque par rançongiciel se découpe en six grandes phases :

- La reconnaissance,

- L’intrusion,

- La persistance et la dissimulation,

- L’élévation de privilège et le mouvement latéral,

- La compromission des sauvegardes,

- Le chiffrement et l’exfiltration des données.

Comment se protéger ?

Afin d’avoir la démarche la plus pérenne dans la protection du système d’information, il est important de ne pas concentrer tous ses efforts sur une seule des étapes de l’attaque (souvent l’intrusion) mais d’adopter une approche de défense en profondeur et de déployer différentes mesures de protections sur l’ensemble de la chaine d’attaque. Cela permet d’avoir une couverture plus grande vis-à-vis de la diversité des rançongiciels et de diminuer au maximum les risques résiduels en diminuant à la fois l’impact et la vraisemblance d’une attaque.

| Étape de l’attaque | Description | Mesures de protection envisageables |

|

Reconnaissance (étape optionnelle) |

L’objectif est de récupérer des informations permettant de :

|

|

| Intrusion | Les trois principales portes d’entrées sont :

|

|

| Élévation de privilège & mouvement latéral | La persistance, la dissimulation et les mouvements latéraux nécessitent des droits particuliers. Le rançongiciel va chercher à obtenir les droits nécessaires, souvent administrateurs. Cela peut se faire par :

Dans l’objectif d’augmenter l’impact de l’attaque, le rançongiciel va chercher à élargir son périmètre pour accéder à plus de données et essayer de toucher les données les plus sensible de l’entité. |

|

| Persistance & dissimulation |

|

|

| Compromission des sauvegardes | La compromission des sauvegardes a pour objectif d’empêcher toute restauration du système. |

|

| Chiffrement et exfiltration des données | La dernière étape est le déploiement de la charge utile du rançongiciel :

Une fois le rançongiciel déployé, l’attaque est suivie d’une demande de paiement souvent en cryptomonnaie. |

|

Néanmoins, bien que les mesures présentées permettent de réduire considérablement la réalisation d’une attaque par rançongiciel, le risque zéro n’existe pas. C’est pourquoi il est important de penser au comportement à adopter en cas d’attaque sur son système d’information et de rester alerter sur l’évolution des menaces. Il peut donc être pertinent de :

- Mettre en place un plan de réponse aux cyberattaques, et s’entrainer (exercice de crise),

- Penser à sa stratégie de communication en cas de crise cyber,

- Évaluer l’opportunité de souscrire à une assurance Cyber,

- Auditer régulièrement son système d’information,

- Pensez à vous faire accompagner !

Mon entreprise est-elle préparée face à une attaque par rançongiciel ?

Almond propose un questionnaire d’auto-évaluation permettant d’estimer simplement sa capacité de résistance face à un rançongiciel. Ce questionnaire s’articule autour des 3 moments clés dans la lutte contre les rançongiciels :

- La prévention de l’attaque,

- Le ralentissement de la contamination avec un cloisonnement et un filtrage du système d’information,

- La détection et la réaction avec des moyens prêts à l’emploi en cas d’attaques.

Ce questionnaire vous donnera une première indication de votre niveau de maturité. Si vous souhaitez une analyse approfondie pour confirmer ce résultat ou mettre en place une feuille de route afin de renforcer votre niveau, vous pouvez nous contacter.